Advies voor smartphone gebruikers door NSA

Nieuws -> InformatiefBron: NSA

30-07-2021

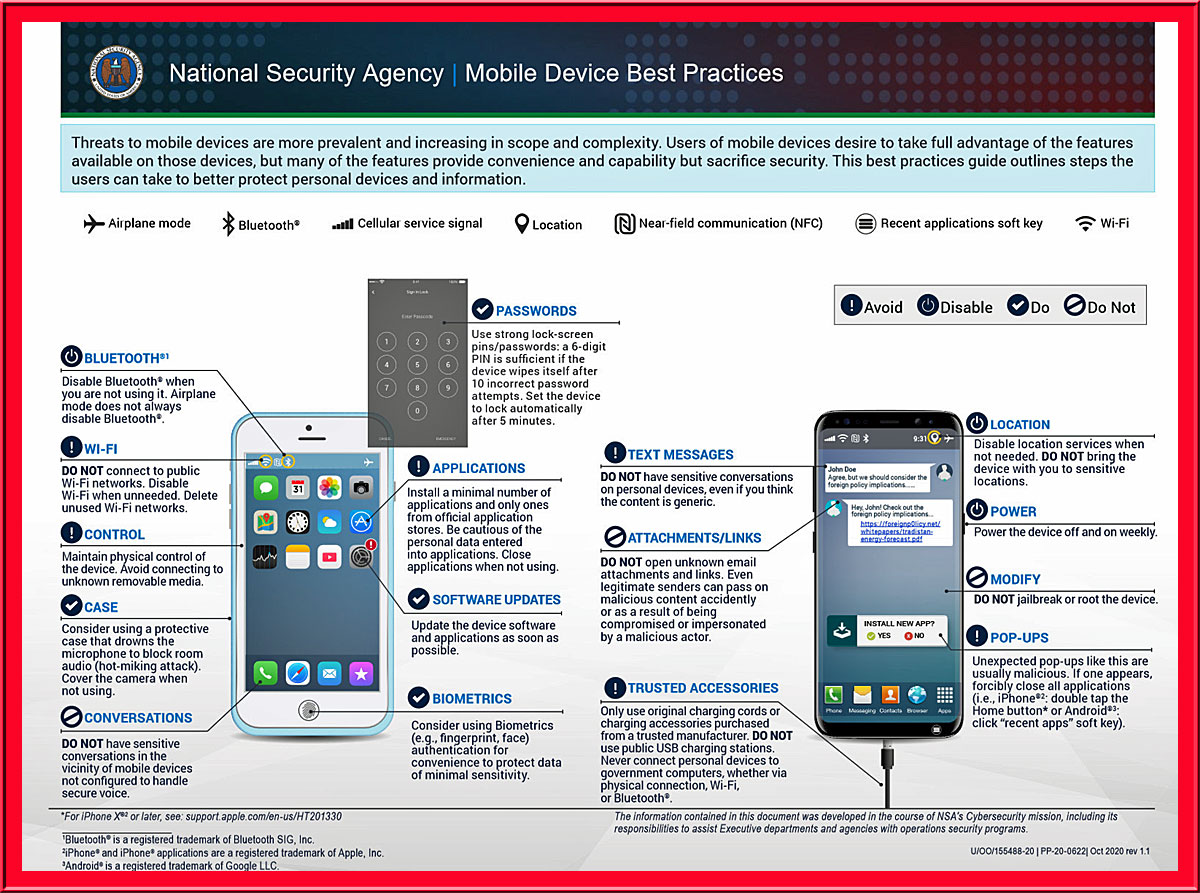

Op 4 augustus 2020 publiceerde het National Security Agency (NSA), een informatieblad over beperking van blootstelling aan locatiegegevens (Cybersecurity Information Sheet - CSI) uitgebracht om gebruikers van mobiele apparatuur van het National Security System (NSS) en het Department of Defense (DoD) te informeren over hoe zij het risico kunnen beperken dat gepaard gaat met het delen van gevoelige locatiegegevens.

In de gids wordt samengevat hoe en waarom mobiele apparaten locatiegegevens vrijgeven en wordt uitgelegd welke risico's het gebruik ervan met zich meebrengt. Er worden maatregelen voorgesteld om het delen van deze informatie te beperken, maar er wordt gewaarschuwd dat er geen oplossing bestaat om het lokaliseren van een mobiel apparaat volledig te voorkomen.

Op 29 juli 2021 heeft NSA nieuwe richtlijnen gepubliceerd voor beveiliging van draadloze apparatuur in openbare instellingen. Cyberactoren kunnen apparaten in gevaar brengen via Bluetooth, openbare Wi-Fi en Near-Field Communications (NFC), een draadloze technologie met een kort bereik. Hierdoor komen persoonlijke en organisatorische gegevens, referenties en apparaten in gevaar. Apparaten zijn onder meer laptops, tablets, mobiele en draagbare apparaten die verbinding kunnen maken met openbare draadloze technologieën. In het informatieblad over cyberbeveiliging wordt beschreven hoe u potentieel kwetsbare openbare verbindingen kunt identificeren, veelgebruikte draadloze technologieën kunt beveiligen en apparaten en gegevens beter kunt beschermen.

NSA geeft een lijst van kwaadaardige technieken die worden gebruikt om elke technologie aan te vallen en geeft specifieke aanbevelingen, zoals het vermijden van openbare Wi-Fi en in plaats daarvan het gebruik van een persoonlijke of zakelijke mobiele hotspot met sterke authenticatie en encryptie. Als gebruikers toch verbinding moeten maken met openbare Wi-Fi, moeten ze de nodige voorzorgsmaatregelen nemen, zoals het gebruik van een persoonlijk of door het bedrijf beschikbaar gesteld virtueel privé-netwerk (VPN) om het verkeer te versleutelen.

(Bron NSA - 2021)

Advies voor alle apparaten: Houd software en toepassingen bijgewerkt met de nieuwste patches. Gebruik anti-virus/anti-malware software. Gebruik Multi-Factor Authenticatie (MFA) wanneer mogelijk. MFA kan helpen bij account-/apparaat beveiliging te verdedigen tegen hacken van wachtwoorden. Herstart regelmatig, vooral voor mobiele telefoons na gebruik van onbekende Wi-Fi verbinding

De leidraad helpt gebruikers de risico's te begrijpen van het gebruik van openbare draadloze technologieën en stelt hen in staat berekende beslissingen te nemen over de mate van risico die zij aanvaarden. De NSA beveelt minimaal aan Wi-Fi, Bluetooth en NFC uit te schakelen wanneer ze niet worden gebruikt. De NSA heeft deze informatie vrijgegeven in het kader van haar missie om het DoD, DIB en NSS te beveiligen. Lees voor meer informatie het volledige informatieblad over cyberbeveiliging.

Openbare Wi-Fi. Vermijd verbinding met openbare Wi-Fi, indien mogelijk, aangezien er een verhoogd risico is bij het gebruik van openbare Wi-Fi-netwerken. Gebruik een zakelijke of persoonlijke Wi-Fi-hotspot met sterke authenticatie en encryptie, omdat dit veiliger is. Als gebruikers ervoor kiezen om verbinding te maken met openbare Wi-Fi, moeten ze voorzorgsmaatregelen nemen. Gegevens die via openbare Wi-Fi, vooral open openbare Wi-Fi waarvoor geen wachtwoord nodig is om toegang te krijgen zijn kwetsbaar voor diefstal of manipulatie. Zelfs als een openbaar Wi-Fi-netwerk een wachtwoord vereist is het mogelijk dat het verkeer dat over het netwerk gaat niet is versleuteld. Als het Wi-Fi-netwerk de gegevens wel codeert gegevens, kunnen kwaadwillenden deze ontsleutelen als zij de vooraf gedeelde sleutel kennen (Eavesdrop on Onveilige netwerkcommunicatie [T1439]. Een kwaadwillende kan soms ook het netwerk dwingen om onveilige protocollen of verouderde encryptie-algoritmen te gebruiken (Downgrade naar onveilige protocollen [T1466]. Bovendien kan een kwaadwillende een nep toegangspunt opzetten, ook wel bekend als een kwaadaardige tweeling, om de in de buurt verwachte openbare Wi-Fi, met als gevolg dat die actor toegang heeft tot alle gegevens die over het netwerk worden verzonden.

Onversleuteld netwerkverkeer of verkeer dat gemakkelijk te ontcijferen is, kan worden onderschept met open-source tools, waardoor gevoelige gegevens bloot komen te liggen. Dit omvat, maar is niet beperkt tot, persoonlijke en bedrijfslogingegevens (Network Sniffing [T1040] die rechtstreeks kunnen leiden tot compromissen. Als u verbinding maakt met een openbaar Wi-Fi-netwerk, raadt NSA u sterk aan om een persoonlijk of bedrijfsgebonden virtueel privé netwerk (VPN) om het verkeer te versleutelen. Bovendien, moeten gebruikers veilige surfmethodes gebruiken, zoals het bezoeken van websites die gebruik maken van Hypertext Transfer Protocol Secure (HTTPS). Dit wordt meestal aangegeven door de URL die begint met "https://" of een slotje.

Deze methoden, alsmede de methoden opgesomd in de "Do's and Don'ts" sectie, zullen gebruikers helpen om hun informatie beter te beschermen tegen Wi-Fi snooping (Network Sniffing [T1040]), man-in-the-middle technieken (Man-in-the-Middle [T1557], servermasquerades die worden gebruikt om hashes van wachtwoorden buit te maken (zoals U/OO/166417-21 | PP-21-1031 | JUL 2021 Ver 1.0 3 NSA | Beveiliging van draadloze apparaten in openbare instellingen de Responder tool) (Man-in-the-Middle: LLMNR/NBT-NS Poisoning en SMB Relay [T1557.001]), en evil twin mimics.

Bluetooth. Bluetooth-technologie zendt gegevens draadloos tussen apparaten op korte afstand. Deze functie is erg handig in privé (d.w.z. niet-publieke) omgevingen. Echter, het ingeschakeld Bluetooth-functie van een apparaat ingeschakeld te houden in een openbare omgeving kan echter een risico vormen voor de cyberveiligheid. Kwaadwillenden kunnen scannen op actieve Bluetooth-signalen, waardoor zij mogelijk toegang krijgen tot informatie over het beoogde apparaat. Ze kunnen die informatie vervolgens gebruiken om om het apparaat te compromitteren. Andere Bluetooth-compromitteertechnieken die een cyber-bedreiging vormen in publieke omgevingen zijn Bluejacking, Bluesnarfing, en Bluebugging om gegevens en diensten te verzenden, gegevens en diensten op het apparaat te verzenden, te verzamelen of te manipuleren (Exploit via Radio Interfaces [T1477]. Bovendien toont de openbaar gemaakte Bluetooth-exploit Blueborne aan dat Bluetooth-kwetsbaarheden kwaadwillenden volledige controle kunnen geven over het Bluetooth-apparaat van een gebruiker. Dit zou toegang tot bedrijfsgegevens en -netwerken mogelijk kunnen maken.

NFC. NFC biedt het voordeel van contactloze betalingen en andere nauwe apparaat-tot-apparaat gegevens overdrachten. Zoals elk netwerkprotocol kan ook NFC kwetsbaarheden bevatten die kunnen worden misbruikt kunnen worden (Exploit via Radio Interfaces [T1477]). Als gevolg van NFC-bereikbeperkingen, kunnen de mogelijkheden om kwetsbaarheden uit te buiten beperkt zijn. De NSA adviseert echter om bewust te zijn van veiligheidsrisico's met de technologie en indien mogelijk de functie uit te schakelen wanneer deze niet in gebruik i

Het National Security Agency (NSA) is een inlichtingendienst op nationaal niveau van het ministerie van Defensie van de Verenigde Staten, die onder het gezag staat van de directeur van de nationale inlichtingendienst. De NSA is verantwoordelijk voor de wereldwijde bewaking, verzameling en verwerking van informatie en gegevens voor buitenlandse en binnenlandse inlichtingen- en contraspionagedoeleinden, en is gespecialiseerd in een discipline die bekend staat als signals intelligence (SIGINT). De NSA is ook belast met de bescherming van Amerikaanse communicatienetwerken en informatiesystemen. De NSA vertrouwt op een verscheidenheid van maatregelen om haar missie te volbrengen, waarvan de meerderheid clandestien is.